Bazinga!

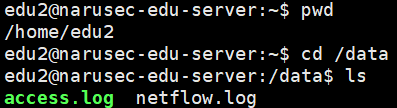

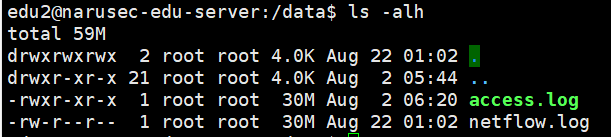

[침해 대응]리눅스 기본 명령어 본문

1. 누가 접속했는지 알 수 있다.

2. timestemp [ ] 로그에 시간이 장비에 제대로 설정되어있는지 중요하다.

[ +0900] 한국시간이냐 아니냐

3. 어디에 접근했는지 알 수 있다.

4. GET - 특정 페이지 접근

POST - 데이터를 서버 측에 전송

파라미터는 글자수에 제한이 있어서 GET방식으로 구현하기 어렵다.

POST는글자 수 제한이 없어 해킹사고는 post방식에서 많이 발생한다.

5. 서버 상태 코드

ex ) 200 http 응답 코드

6. 서버 응답 바이트 수

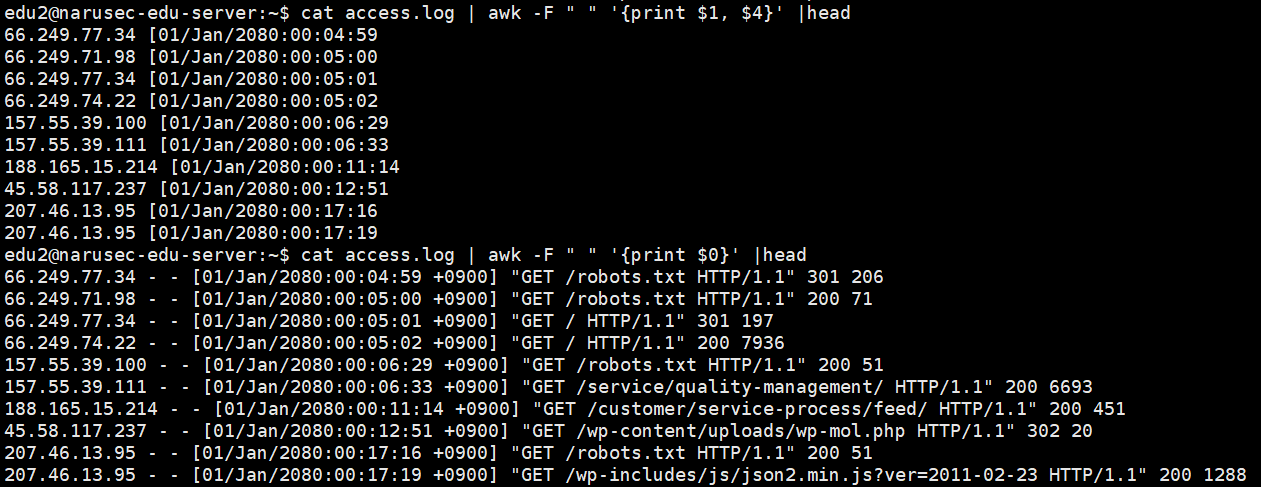

-------------------------- cat cut grep sort uniq awk

1. cut

공백 기준으로

2. 어떤 ip가 가장 많이 접속했는지 볼 때

sort 오름차순

sort -rn 내림차순

uniq 중복 제거

uniq -c count

url을 볼 때는 함정이 있다

? 뒤가 파라미터

앞 url은 같은데 ? 뒤 파라미터가 다르면 다른 url로 쪼개진다.

?기준으로 한번 더 잘라야한다

3. grep

특정 필드의 문자열 뽑아 볼 수 있다

-i 대소문자 상관없이 긁어오기

데이터의 특성을 잘 이용해서

조건 여러개일때 -e 옵션

특정 라인을 제거하고싶을때 -v 옵션

여러개 제거

^ 을 이용해서 이걸로 시작하는거 찾아주는 거

157로 시작하는거

----awk

print문 앞에 조건을 붙힐 수 있다.

응용하여 웹셸 찾아보기

'수업기록 > 침해대응' 카테고리의 다른 글

| [침해 대응] - 웹 로그로 침해사고와 관련된 정황 찾기 (0) | 2024.09.05 |

|---|---|

| [침해 대응] 방어자가 알아야 할 웹셸 특징 (0) | 2024.09.04 |

| [침해대응] 로그 분석 (0) | 2024.09.03 |