Bazinga!

[침해 대응] - 웹 로그로 침해사고와 관련된 정황 찾기 본문

어느날 홈페이지 서버에 설치되어있는 백신이 악성코드를 탐지

악성코드는 생성일자가 조작되어있음

홈페이지 취약점을 통해 악성코드가 생성되었을 것을 의심

웹 로그 분석을 통해 공격자의 침투 정황이 존재하는지 확인 필요

웹 서버는 결론적으로 해킹되어있는 상태였다.

질문 : 홈페이지 서버 웹로그에는 침해사고와 관련된 정황이 존재하는가?\

생각생각생각

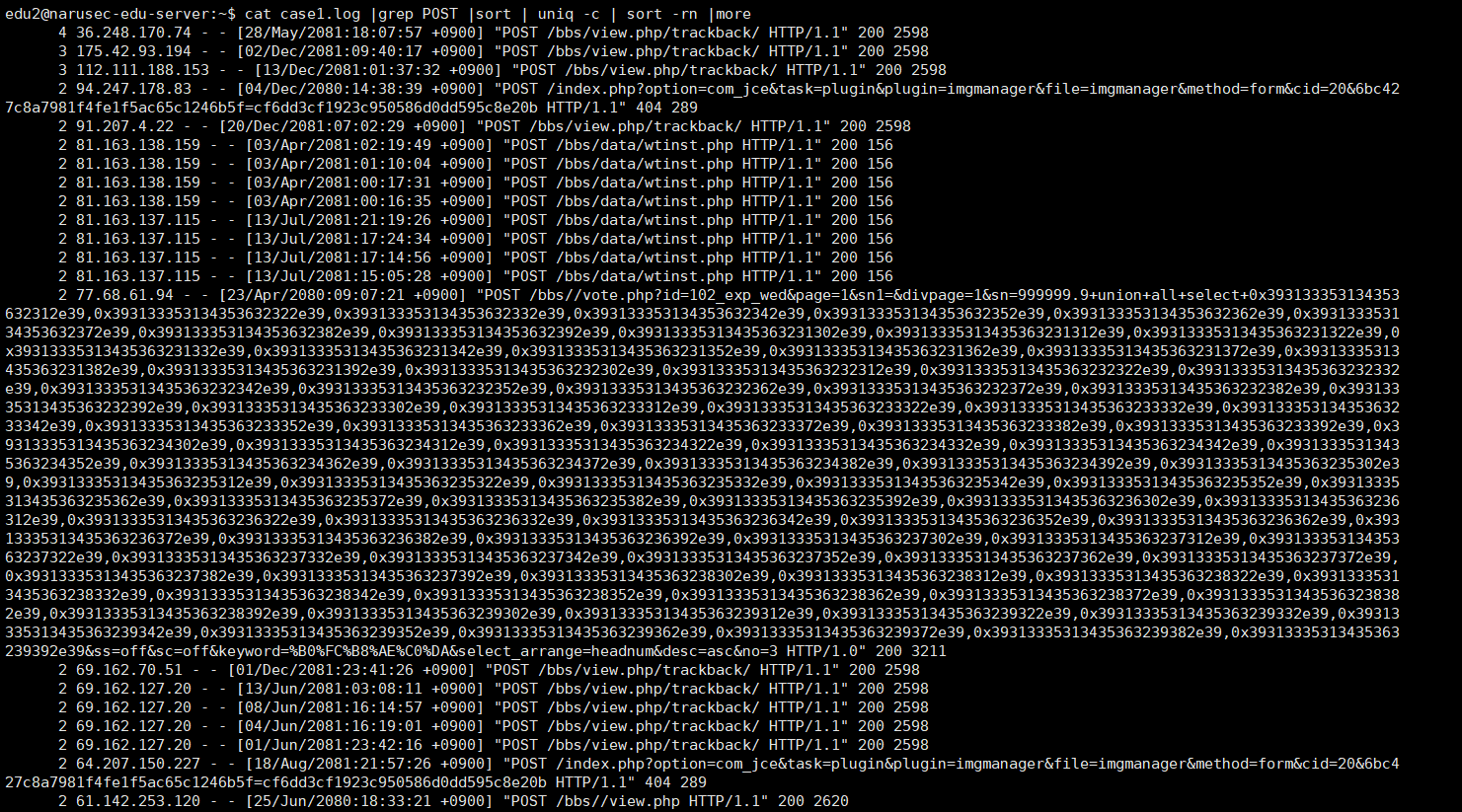

뭔가 장악한(스캔한) 흔적이 있을것

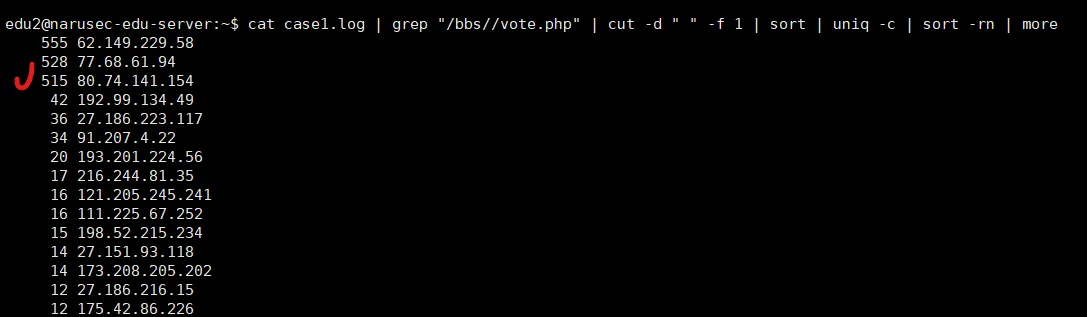

77.68.61.94 의심된다

527번

해설

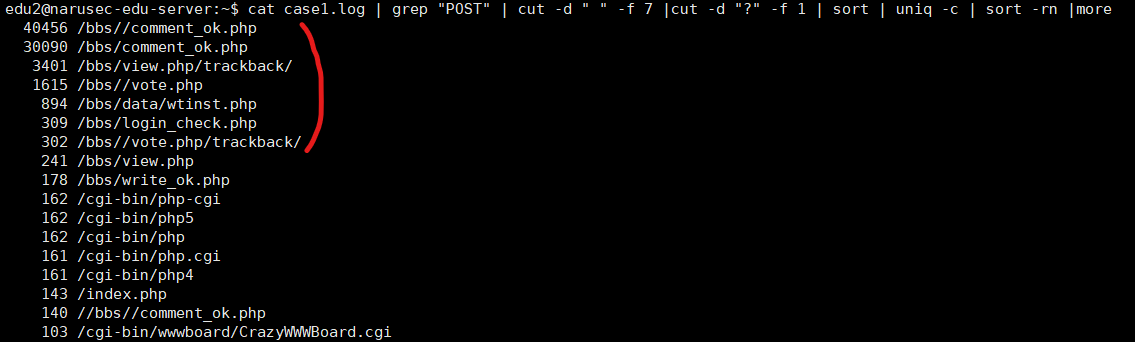

77.68.61.94 가 계속 접근했던 /bbs//vote.php 가 보인다.

갑자기 수가 뛴 /bbs/data/wtinst.php 도 보인다

웹셸을 찾았다

추적해야함

-------------

-> /bbs/lib.php(프레임워크 디폴트 페이지) 로 수상한 문구를 GET요청 - chr() 함수를 이용한 공격

31.133.52.48 가장 빨리 접속

/bbs//vote.php

80.74.141.154로부터 information_schema.tables 열람 흔적 있는 것을 발견

------------------------------

'수업기록 > 침해대응' 카테고리의 다른 글

| [침해 대응] 방어자가 알아야 할 웹셸 특징 (0) | 2024.09.04 |

|---|---|

| [침해대응] 로그 분석 (0) | 2024.09.03 |

| [침해 대응]리눅스 기본 명령어 (0) | 2024.09.02 |